Torniamo a parlare di vulnerabilità. Questa volta sono coinvolti gli smartphone LG, a causa di due falle che hanno colpito la tastiera di default dei dispositivi.

Ultimamente abbiamo avuto una stretta collaborazione con l’azienda Check Point, società israeliana specializzata in sicurezza informatica, riguardo le ultime scoperte in fatto di sicurezza. Tale collaborazione ci permette anche di avere un confronto diretto con gli esperti del settore, tra cui i ricercatori stessi che individuano le vulnerabilità. Dopo aver parlato di Telegram e del suo utilizzo da parte degli hacker, i ricercatori hanno scoperto nuovi. Le falle colpiscono esclusivamente i device LG, con particolare attenzione ai modelli G4, G5 e G6.

Nome in codice LVE-SMP-170025

Due sono le vulnerabilità scoperte dai ricercatori e riguardano entrambe la tastiera di default dei dispositivi LG. Tramite queste falle è possibile eseguire codice da remoto con privilegi di amministratore affinché la tastiera diventi un keylogger in grado di rubare dati sensibile dell’utente.

NOTA: un keylogger è un programma che permette, tramite codice apposito, di salvare su un file esterno tutto ciò che viene digitato dall’utente a sua insaputa. In questo modo è possibile rubare codici di carte di credito o dati personali.

La prima falla coinvolge direttamente la tastiera mentre la seconda riguarda la validazione del file system.

La prima falla

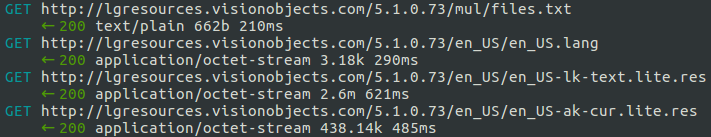

La tastiera degli smartphone LG supportal a scrittura a mano in diverse lingue. Quando è presente un aggiornamento per una lingua o si vuole cambiare lingua della tastiera, viene effettuata una connessione HTTP non sicura al server, per effettuare il download dell’aggiornamento. Il download può essere reindirizzato ad un file malevolo attraverso la tecnica del Man-in-the-Middle, che permette a chiunque di interferire nel trasferimento del file, modificandone la destinazione. Ma come funziona esattamente questa falla?

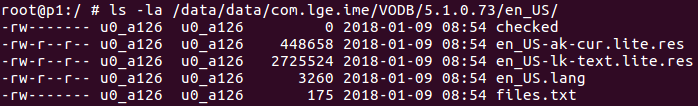

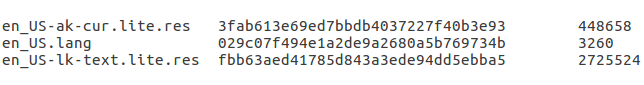

Ogni pacchetto di lingua viene archiviato nel dispositivo in una cartella separata del tipo /data/data/com.lge.ime/VODB/<database version>/<language ID>. Tale pacchetto è costituito da i file di risorse per la lingua e un documento di testo files.txt, che contiene la lista di tutti i file correlati a quella specifica lingua. Ogni file è costituito da un proprio nome e un codice MD5 per la verifica dell’integrità.

Il processo di aggiornamento della lingua è costituito da due passaggi fondamentali:

- Download del file files.txt

- Analisi del file e download delle risorse rimanenti

Come già detto prima, queste operazioni di download avvengono tramite una connessione HTTP non sicura. Ad esempio, il link http://lgresources.visionobjects.com/5.1.0.73/en_US viene utilizzato per scaricare il pacchetto di lingua inglese. Come potete vedere, l’URL è di tipo HTTP e non HTTPS. In questo modo chiunque può iniettare un qualunque file malevolo o persino un malware che genererebbe una botnet in grado di infettare altri device.

La seconda falla

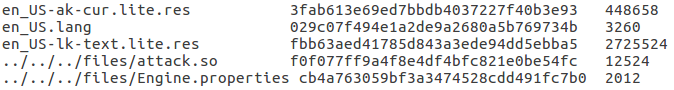

Il documento files.txt può essere patchato inserendo all’interno dei file di lingua anche altri file che possono essere iniettati nel dispositivo. Una volta scaricati i file necessari, la loro allocazione può essere controllata da un proxy MITM (Man in the Middle).Il percorso del file di risorsa dipende dal nome di quest’ultimo, che può essere modificato in maniera tale da coincidere con un qualsiasi percorso presente nella sandbox della tastiera LG. In questo modo l’applicazione che esegue la tastiera permette l’esecuzione di qualunque file di estensione .so.

A questo punto se il file files.txt viene esteso con un file .so, la libreria rogue sarà contrassegnata come eseguibile. Ora necessario forzare la tastiera ad eseguire questo file di tipo rogue con estensione .so. Per eseguire ciò si va a modificare il file di configurazione della tastiera (o meglio il metodo di input), presente nel percorso /data/data/com.lge.ime/files/Engine.properties, indicando la libreria come metodo di input.

Ora il percorso sarà diventato /data/data/com.lge.ime/files/attack.so, dove attack.so è un possibile file malevolo che può essere iniettato ed eseguito semplicemente riavviando la tastiera LG sullo smartphone. A questo punto l’attacco è compiuto.

Al momento l’unica cosa che è possibile fare è verificare che ci siano nuovi aggiornamenti sui vostri dispositivi poiché non è detto che la patch (uscita il 7 Maggio) venga installata automaticamente. Inoltre non si sa se tali vulnerabilità colpiscano tutti i dispositivi LG o solamente i più recenti. Apparentemente i dispositivi coinvolti fanno parte della Serie G, V e X.

Concludiamo questa analisi con una breve intervista fatta a Jonathan Shimonovich, Group Manager, Mobile Threat Detection di Check Point Software Technologies.

D: In che modo è venuto a conoscenza di queste falle?

R: I sistemi automatizzati di Check Point Software Technologies effettuano la scansione delle applicazioni iOS e Android. Una volta scoperta la vulnerabilità, il team di ricerca fa le dovute analisi per definire lo stato di gravità e i potenziali rischi e pericoli che quella falla può provocare.

D: Cosa si potrebbe fare per rendere più sicuri i propri smartphone?

R: Sono tre i suggerimenti principali che suggeriamo a tutti. Occorre, prima di tutto, mantenere aggiornato il proprio dispositivo mobile con le varie patch di sicurezza, inoltre è consigliabile evitare di installare applicazioni provenienti da fonti sconosciute o inaffidabili e, infine, è fortemente raccomandabile adottare una soluzione per la sicurezza mobile.

D: Come può un utente poco esperto verificare che il proprio smartphone possieda delle falle o problemi di sicurezza?

R: Google rilascia patch di sicurezza ogni mese, quindi è importantissimo scaricarle e installarle sul proprio dispositivo con lo scopo di mantenere protetto il proprio smartphone. In particolare, se possiedi un cellulare LG, assicurati di aver installato la patch di sicurezza rilasciata a partire da maggio 2018. Se non hai ricevuto l’aggiornamento, puoi evitare questa vulnerabilità utilizzando le lingue standard e non le nuove lingue presenti nella funzione “scrittura a mano” della tua tastiera.