Dopo il fenomeno Spectre e Meltdown, su cui abbiamo dedicato alcuni articoli, torniamo a parlare di falle di sicurezza. Questa volta tocca ad AMD Ryzen ed EPYC.

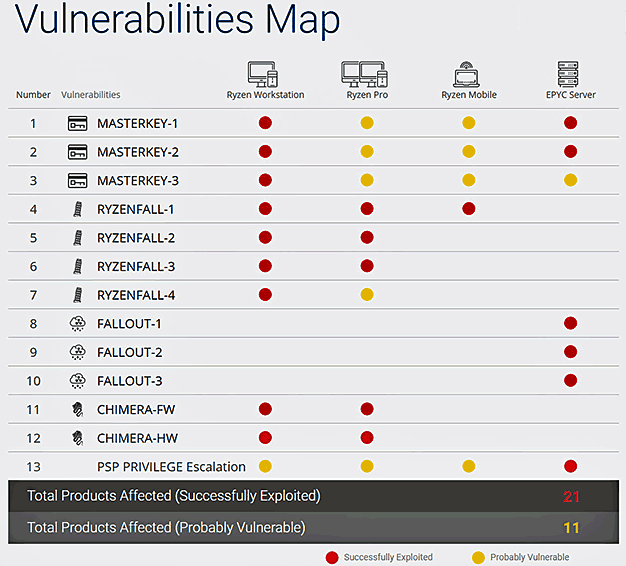

Gli ultimi mesi sono stati parecchio critici per il mercato dei processori. Dopo la scoperta delle falle di sicurezza Metldown e Spectre e i primi rimedi da parte delle grandi case produttrici, si ritorna a parlare di un argomento piuttosto spinoso. Spesso alcune falle di sicurezza vengono scoperte dopo tanti anni, come il caso di Meltdown e Spectre mentre altre vengono rilevate in un periodo di tempo più limitato. E’ il caso dei processori AMD Ryzen ed EPYC. I ricercatori hanno infatti scoperto ben 13 falle di sicurezza, suddivise in quattro gruppi: Ryzenfall, Chimera, Masterkey e Fallout. Tali gruppi di vulnerabilità sono molto simili a Meltdown e Spectre e mirano a rubare i dati sensibili degli utenti.

Di seguito trovate un video di CTS Labs, artefice della scoperta di tali falle di sicurezza.

Vendiamo nel dettaglio come funzionano.

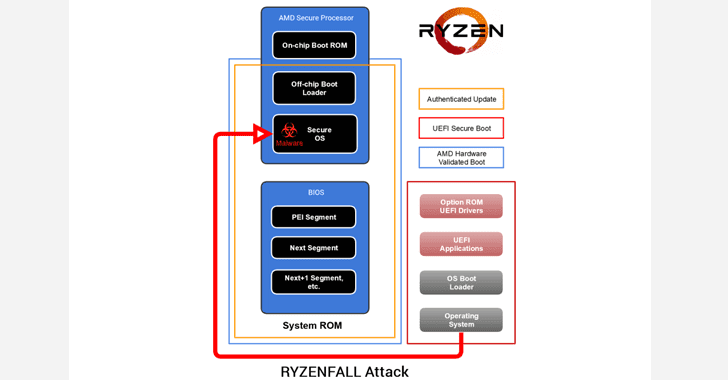

Ryzenfall (4 versioni)

Ryzenfall agisce direttamente sull’AMD Secure Processor, disabilitando la protezione SMM contro eventuali accessi non autorizzati al BIOS. In questo modo è possibile iniettare nel chip un malware che in poco tempo può entrare in possesso dell’intero sistema e rubare così credenziali di accesso, dati della rete e tanto altro.

Tale falla permette anche di bypassare il sistema di protezione Windows Credential Guard, rendendo ancor più semplice per gli hacker rubare dati sensibili. Ciò è possibile poiché la vulnerabilità permette di accedere ad una porzione della memoria dedicata all’archiviazione dei dati utente.

[adsense]

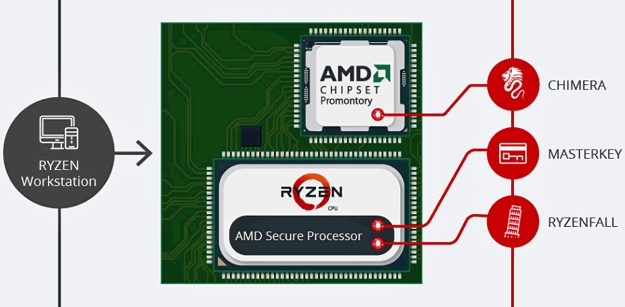

Chimera (2 versioni)

Chimera colpisce i processori Ryzen EPYC e Ryzen Pro. Il bersaglio principale di questa falla di sicurezza è l’AMD Promontory, ossia il chipset montato proprio su questi modelli di CPU.

Lo scopo è quello di andare a colpire direttamente il chip hardware con un malware che possa non solo rubare dati sensibili ma danneggiare definitivamente il sistema.

Un malintenzionato può, ad esempio, installare, all’insaputa dell’utente, un keylogger che possa leggere qualsiasi cosa che l’utente scrive da tastiera ed inviarlo all’hacker, come password, dati e così via.

I ricercatori confermano che:

“This, in turn, could allow for firmware-based malware that has full control over the system, yet is notoriously difficult to detect or remove. Such malware could manipulate the operating system through Direct Memory Access (DMA), while remaining resilient against most endpoint security products.”

“Because the latter has been manufactured into the chip, a direct fix may not be possible, and the solution may involve either a workaround or a recall.”

Ovvero:

“Questo, a sua volta, potrebbe consentire ad un malware basato su firmware di avere il controllo completo del sistema, ma è notoriamente difficile da rilevare o rimuovere. Tale malware potrebbe manipolare il sistema operativo tramite Direct Memory Access (DMA), pur rimanendo resiliente contro la maggior parte dei prodotti di sicurezza degli endpoint.”

“Poiché quest’ultimo è stato fabbricato nel chip, una correzione diretta potrebbe non essere possibile e la soluzione può comportare sia un’alternativa o un richiamo.”

Masterkey (3 versioni)

Masterkey agisce principalmente sui sistemi di aggiornamento del BIOS, ovvero il Firmware Trusted Platform Module (fTPM) e il Secure Encrypted Virtualization (SEV), permettendo il flashing del BIOS con una versione malevola, innescando così l’attacco.

Lo scopo è sempre quello di infiltrarsi nel Secure Processor affinchè gli hacker possano accedere alla memoria che racchiude tutti i dati sensibile degli utenti.

Masterkey è molto simile a Fallout e Ryzenfall, permettendo di abbattere quella barriera che inizialmente sembrava insormontabile, quando si parlava di Meltdown e Spectre.

[adsense]

Fallout (3 versioni)

Fallout colpisce principalmente i processori EPYC, quelli dedicati ai server e alle workstation. Permette di effettuare operazioni di lettura/scrittura sulle aree di memoria che solitamente dovrebbero essere protette, come la SMRAM e la memoria dedicata alla tecnologia Windows Credential Guard. Fallout permette di iniettare malware all’interno del VTL1, dove il Secure Kernel e la Isolated User Mode (IUM) eseguono il codice necessario al funzionamento del componente. I ricercatori hanno affermato che:

“EPYC servers are in the process of being integrated into data centers around the world, including at Baidu and Microsoft Azure Cloud, and AMD has recently announced that EPYC and Ryzen embedded processors are being sold as high-security solutions for mission-critical aerospace and defense systems.”

“We urge the security community to study the security of these devices in depth before allowing them on mission-critical systems that could potentially put lives at risk.”

Che tradotto vuol dire:

“I server EPYC sono in procinto di essere integrati nei data center di tutto il mondo, inclusi anche Baidu e Microsoft Azure Cloud, e AMD ha recentemente annunciato che i processori EPYC e Ryzen hanno venduto per la loro soluzione ad alta sicurezza per missioni critiche aerospaziali e sistemi di difesa.”

“Noi esortiamo la sicurezza a studiare la protezione di questi dispositivi nel dettaglio prima di consentirli sui sistemi di missione critica che potrebbero essere esposti a rischio.”

Speriamo che nelle prossime ore ci sia una risposta tempestiva da parte di AMD, che dovrà essere pronta a risolvere o quantomeno mitigare il problema in poco tempo.