Il fenomeno del phishing è un problema piuttosto diffuso al giorno d’oggi. Tant’è che sono apparsi sul web i primi kit fai da te, direttamente dalla Dark Net.

Per quei pochi che non sapessero cosa sia il phishing, si tratta di una pratica che consiste nel sottrarre dati agli utenti attraverso l’utilizzo di pagine web molto simili a quelle originali, che possono trarre in inganno parecchia gente. E’ proprio con questo espediente che svariati hacker entrano in possesso di codici di carte di credito, dati personali e così via. Col tempo gli strumenti per eseguire il phishing dei dati si sono evoluti sempre di più, rendendo necessaria una sicurezza informatica ancor più forte. Purtroppo molto spesso la sicurezza informatica non è sufficiente a bloccare o perlomeno tamponare il problema, coinvolgendo non soltanto utenti singoli ma intere aziende e società, con milioni di dati sottratti illegalmente.

Primi kit di phishing fai da te

I ricercatori della Check Point® Software Technologies Ltd., azienda leader nel settore della cybersicurezza, insieme a CyberInt, hanno fatto una scoperta che ha dell’incredibile. Tramite la Dark Net si è venuti a conoscenza dell’esistenza di un nuovo kit di phishing fai da te, più sofisticato di quelli diffusi finora. Diffuso da un utente chiamato [A]pache, questo software offre la possibilità, anche a chi non è esperto di hacking, di poter creare le proprie campagne di phishing, creando link di reindirizzamento a pagina web fake con il solo e unico scopo di rubare dati degli utenti. Il costo di questo kit oscilla tra i 100$ e i 300$, a differenza di altri kit più limitati che non superano i 50$ ed offrono funzionalità base. Si tratta di una serie di tools che permettono di gestire comodamente le campagne di phishing senza avere alcuna esperienza di programmazione o di cyberattacchi. Andiamo a scoprire come funziona esattamente questo kit.

Il pannello di configurazione

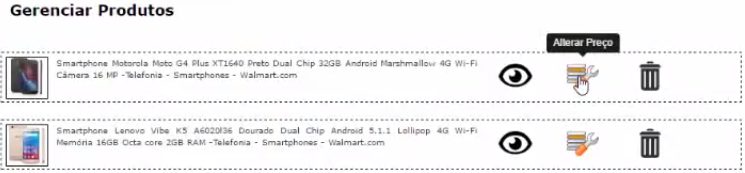

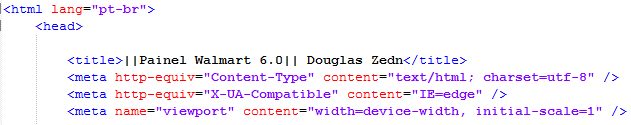

Per poter attuare correttamente l’attacco di phishing, l’hacker deve prima registrare un dominio che possa risultare il più simile a quello di noti negozi online. Una volta fatto ciò, potrà accedere al pannello di configurazione (admin panel), dove poter configurare la propria campagna. La schermata è la seguente:

Si tratta di un classico pannello di configurazione, realizzato in PHP e MySQL, gli stessi linguaggi di programmazione utilizzati, ad esempio, per i database web. Tra le tante opzioni disponibili ci sono:

- Email: indirizzo email nel quale verranno inviati i dati rubati.

- URL: indirizzo della pagina web che esegue il phishing.

- Payments: permette di impostare il metodo di pagamento che la vittima utilizzerà per effettuare il finto acquisto. Solitamente viene usato il pagamento tramite carta di credito, per forzare gli utenti ad inserire manualmente i dati.

- Product Management: permette di inserire link a prodotti reali, modificandone il prezzo e la descrizione.

- Victim Information Management: lista di tutti i dati estrapolati dagli utenti tramite il phishing.

Pagina di acquisto fake

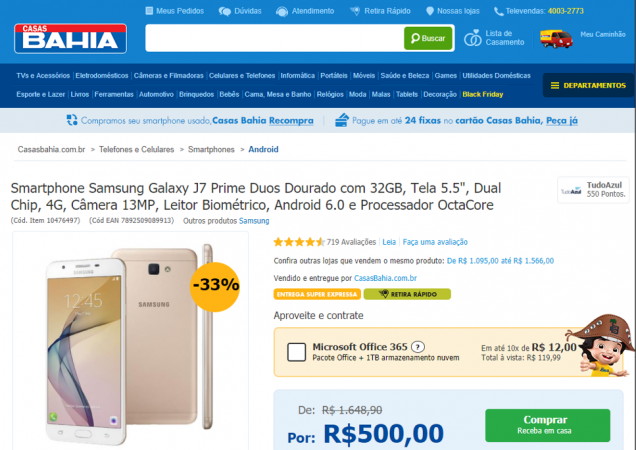

Per poter realizzare una pagina di phishing a regola d’arte, l’hacker dovrà far credere agli utenti di trovarsi di fronte ad una pagina autentica. Per prima cosa bisogna inserire i prodotti che verranno visualizzati nella pagina:

Tramite l’opzione dedicata bastano pochi click per poter creare un elenco dei prodotti e modificarne ogni opzione come più si desidera. A questo punto bisognerà creare la pagina web di acquisto, che sarà verosimile all’originale.

Una volta che l’utente avrà cliccato sul tasto Compra, apparirà il classico form per l’inserimento dei dati di pagamento.

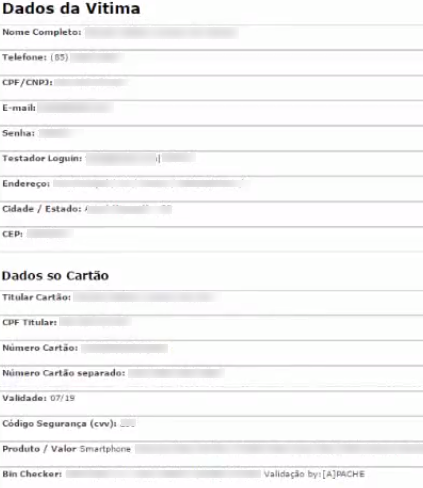

In questo caso, però, i dati verranno inviati direttamente all’hacker, che a questo punto può sfruttare il furto di dati per azioni illegali. Tramite il pannello di configurazione apparirà una schermata simile, con l’elenco dei vari dati:

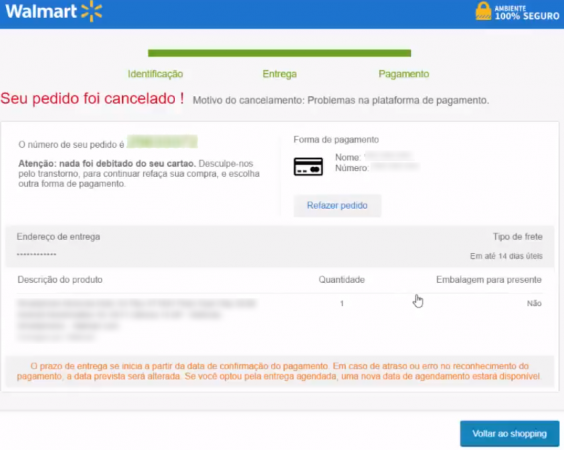

La vittima vedrà apparire la schermata di pagamento confermato, ma si tratterà di un fake.

A questo punto il compito dell’hacker è finito. Dovrà solamente attendere che qualche altro malcapitato inserisca le proprie credenziali, non curante che si tratta di una pagina di acquisto creata ad hoc.

[adsense]

Chi è [A]pache?

La domanda che molti si chiederanno è: “Chi è [A]pache?“. Quale mente si potrà celare dietro uno strumento tanto semplice quanto pericoloso? Il team di ricercatori di Check Point e CyberNet ha scoperto interessanti novità a riguardo. Spulciando nel codice sorgente del kit si può individuare questa stringa:

Come potete notare è presente persino un nome, tale Douglas Zedn. Tramite diverse ricerche si è giunti alla conclusione che questa persona ha utilizzato questo stesso nome per un account di Steam. Infine sono riusciti a scovare la persona reale dietro a tutto questo. Potete vederla nel suo profilo twitter, ora protetto.

Questo nuovo kit di phishing brasiliano si sta diffondendo a macchia d’olio nel Dark Web. Se mai qualcuno dovesse caricarlo su qualsiasi servizio di hosting potrebbe rivelarsi una minaccia ben più grande. Il nostro consiglio è quello di fare molta attenzione alle varie email che ricevete, controllando soprattutto gli indirizzo email dalle quali ricevete determinate comunicazioni e gli URL di possibili link ai quali verrete reindirizzati.

Fonte: Check Point